Стеження в Мережі, або маленький приватний Інтернет

Мережа TOR свого часу була створена в США для військових цілей. Але сьогодні, як вважають фахівці, вона використовується і журналістами для зв’язку з їх інформаторами, і дисидентами, і т. зв. кардерами – викрадачами кредитних карток, і торговцями дитячою порнографією. При цьому серйозних спроб повністю блокувати TOR ніхто не робить, бо ця мережа необхідна спецслужбам для зв’язку зі своїми агентами.

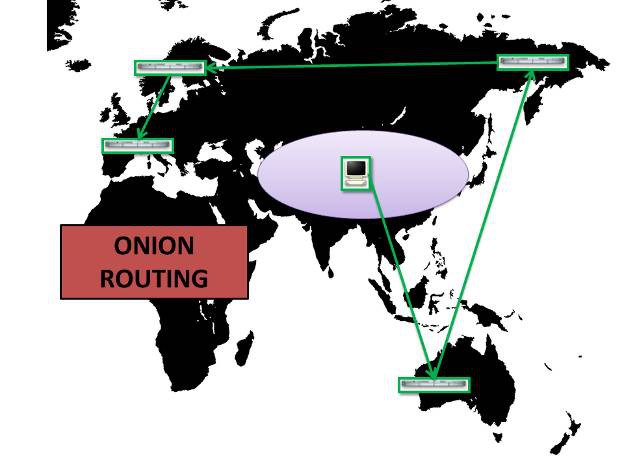

Для збереження анонімності в Мережі існують також інші варіанти, наприклад, добре відомий VPN (Віртуальна приватна мережа, англ. Virtual Private Network).

.Спецслужби в пошуках злочинців і підозрюваних цікавляться не лише Інтернетом. В деяких країнах Європи прослуховують всі т. зв. «дикі сімки» (тобто сім-карти, куплені анонімно, без договору). Телефони з ними ставлять на «пасивне прослуховування». Тобто, розмови записують, але не прослуховують. Лише коли спрацьовують фільтри на певні слова або об’єкт пасивного записування раптом розпочинає підозрілу активність, тоді вже починають прослуховувати.

Цікаво, що в таких випадках спецслужби юридично, начебто, і не порушують прав конкретних громадян, бо слухають «анонімні» сім-карти, які не оформлені за правилами.

Пересуватись, як завжди, треба короткими перебіжками, а там - "край села, городами..."

//crypto.is

У США після атак 11 вересня 2001 року було ухвалено кілька актів, які дозволяють в боротьбі з тероризмом контролювати телефонний та Інтернет - зв’язок. Це і Protect America Act of 2007 та інші поправки до Закону про нагляд за іноземними розвідками ((Foreign Intelligence Surveillance Act) 1978 року. Щоправда, ще кілька законопроектів про контроль в Мережі з метою «захисту авторських прав та інтелектуальної власності» парламент США у 2011 році так і не ухвалив через потужні протести Інтернет-компаній та користувачів на чолі з Wikipedia і Google.

Саме ці закони дозволили Агентству національної безпеки (АНБ) замовити розробку системи моніторингу PRISM для збору інформації про користувачів IT-компаній та онлайнових сервісів (біглий агент Сноуден працював з цією системою). PRISM дозволяє спецслужбам США «акуратно зливати» цікаву їм інформацію прямо з серверів Microsoft, Apple, Skype, Google, Facebook та інших, включно з історією авторизації в системах та особистим листуванням.

Після викриттів Сноудена компанії Google і Microsoft заявили, що приватність користувачів для них є пріоритетною, а звинувачення колишнього агента серйозно шкодять їх діловій репутації. Microsoft і Facebook навіть обнародували дані про отримані ними урядові запити щодо їх користувачів — вони стосувались біля 20 тис. акаунтів у Facebook та 31–32 тис. — у Microsoft. При цьому обидві компанії підкреслили, що інформація надавалась у рамках спеціальної угоди з урядовими службами.

На думку деяких фахівців, у США всі провайдери послуг зв’язку надають спецслужбам повний доступ до аналізу свого трафіка — так само, як це відбувається і в інших державах, не обтяжених американськими законами та демократією. Спеціальним службам простіше цілком законно (на підставі «антитерористичних» актів) отримати доступ до трафіку якогось провайдера, що обслуговує «хмари» компанії Apple, ніж відправляти офіційні запити безпосередньо Apple, не оминаючи необхідності отримання дозволу суду.

У Росії спецслужби почали читати Інтернет-трафік з кінця 1990-х років. Спочатку там діяла так звана СОРМ (рос. «Система технических средств для обеспечения функций оперативно-розыскных мероприятий»), яка переважно слухала телефонні розмови. Згодом запрацювала СОРМ-2 — вже для відстеження Інтернету. Юридично для використання такої системи необхідна санкція суду, але фактично немає жодних технічних перешкод для постійного моніторингу Мережі спецслужбами. Вони зазвичай мають до неї дистанційний доступ, як правило, з мовчазної згоди провайдерів, які не бажають конфліктувати з владою.

Фахівці захисту інформації запевняють: якщо користувач хоче уникнути стеження, він мусить сам про це піклуватись. Використання Google, Dropbox, Facebook та інших приємностей IT-цивілізації якраз і позбавляє користувачів захисту.

Якщо він хоче зберегти таємницю особистого листування, йому варто подумати про власний Jabber-сервер — спеціально створену технологію швидкого обміну повідомленнями та інформацією про присутність між будь-якими двома користувачами. А ще видалити месенджери ICQ та Google Talk з власних девайсів і ноутбуків.

Варто також попіклуватися про надійний і бажано власноруч налаштований VPN-сервіс. Або, врешті решт прочитати яку-небудь «Криптографію для чайників».